Auto-Verteidigung

Automatisierter Schutz vor verdächtigen Aktivitäten mit intelligenten Blockierungsmechanismen basierend auf Verhaltensmustern und Geräte-Fingerabdruck.

Verhindern Sie Kontoübernahmen und Zugangsdatendiebstahl. Erkennen und blockieren Sie betrügerische Aktivitäten in Echtzeit, um Ihre Plattform und Nutzer zu schützen.

UNSERE TECHNOLOGIE

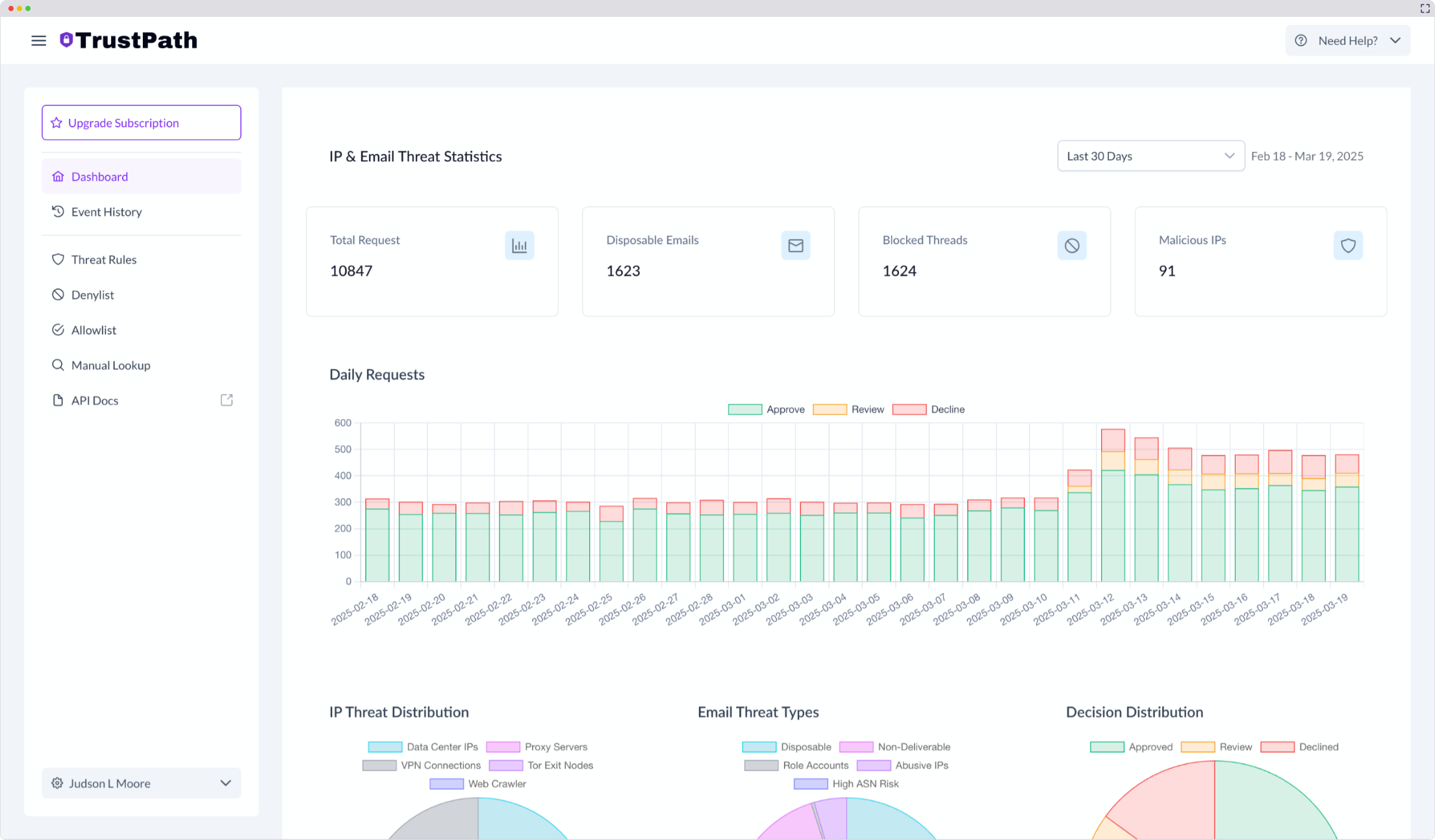

Echtzeit-Transaktionsüberwachung und Risikobewertung.

Betrugsmustererkennung und Verhaltensanalyse.

Automatische Blockierung verdächtiger Transaktionen bei gleichzeitiger Zulassung legitimer.

Hacker-Zugriff stoppen

Kontoübernahme-Betrug (Account Takeover, ATO) tritt auf, wenn Cyberkriminelle unbefugten Zugriff auf legitime Nutzerkonten erlangen. Angreifer nutzen oft gestohlene Zugangsdaten, Brute-Force-Angriffe und Phishing-Taktiken, um die Kontrolle über Nutzerkonten zu übernehmen und Betrug zu begehen.

Unsere Fraud Detection API hilft Ihnen, Ihre Plattform vor Kontoübernahmen und unbefugtem Zugriff zu schützen.

Erkennen und blockieren Sie verdächtige Anmeldungen in Echtzeit.

Identifizieren Sie automatisierte Anmeldeversuche, bevor sie erfolgreich sind.

Ermöglichen Sie echten Nutzern eine nahtlose Anmeldung, während Sie Betrüger stoppen.

Entdecken Sie die Lösungen, die bei dieser Herausforderung helfen.

Automatisierter Schutz vor verdächtigen Aktivitäten mit intelligenten Blockierungsmechanismen basierend auf Verhaltensmustern und Geräte-Fingerabdruck.

Fortschrittliche Verhaltensanalyse zur Erkennung ungewöhnlicher Nutzermuster und Identifizierung potenziellen Betrugs basierend auf Nutzerinteraktion und -verhalten.

Umfassende Geräte-Intelligenz zur Verständnis von Nutzerverhaltensmustern und Erkennung von Anomalien über verschiedene Geräte und Plattformen hinweg.

Fortschrittliche IP-Analyse und -Intelligenz zur Identifizierung und Blockierung bösartiger Verbindungen sowie verdächtiger Netzwerkaktivitäten.

Umfassendes Risikobewertungssystem zur Bewertung und Quantifizierung potenzieller Bedrohungen sowie zur Bereitstellung umsetzbarer Risikoeinschätzungen für die Betrugsprävention.

Flexibler individueller Regelmotor zur Erstellung und Durchsetzung plattformspezifischer Sicherheitsrichtlinien und Betrugspräventionsstrategien.

Fortschrittliche Geräte-Fingerprinting-Technologie zur Identifizierung und Nachverfolgung von Geräten über Sitzungen hinweg und zur Erkennung verdächtiger Verhaltensmuster.

Trust

We maintain high security standards and aim to comply with major industry regulations and frameworks.

Schedule a demo with our fraud prevention experts to see how TrustPath can secure your transactions. Get personalized insights into your specific fraud risks.

Engin Yöyen

Co-Founder